Uno de los mensajes principales de la sesión fue que la defensa tradicional basada únicamente en el perímetro ya no es suficiente.

El enfoque de Seven Sector propone algo distinto: observar al atacante cuando cree que ha conseguido acceder a un sistema real.

Para hacerlo posible, utilizamos Digital Twins, réplicas controladas de las zonas críticas de la infraestructura de una empresa. Estas réplicas reproducen el comportamiento del entorno real, pero se encuentran completamente aisladas, lo que permite redirigir allí al atacante sin comprometer activos ni información sensible.

De este modo, mientras el intruso cree estar avanzando dentro de la red corporativa, en realidad está interactuando con un entorno diseñado específicamente para analizar su comportamiento.

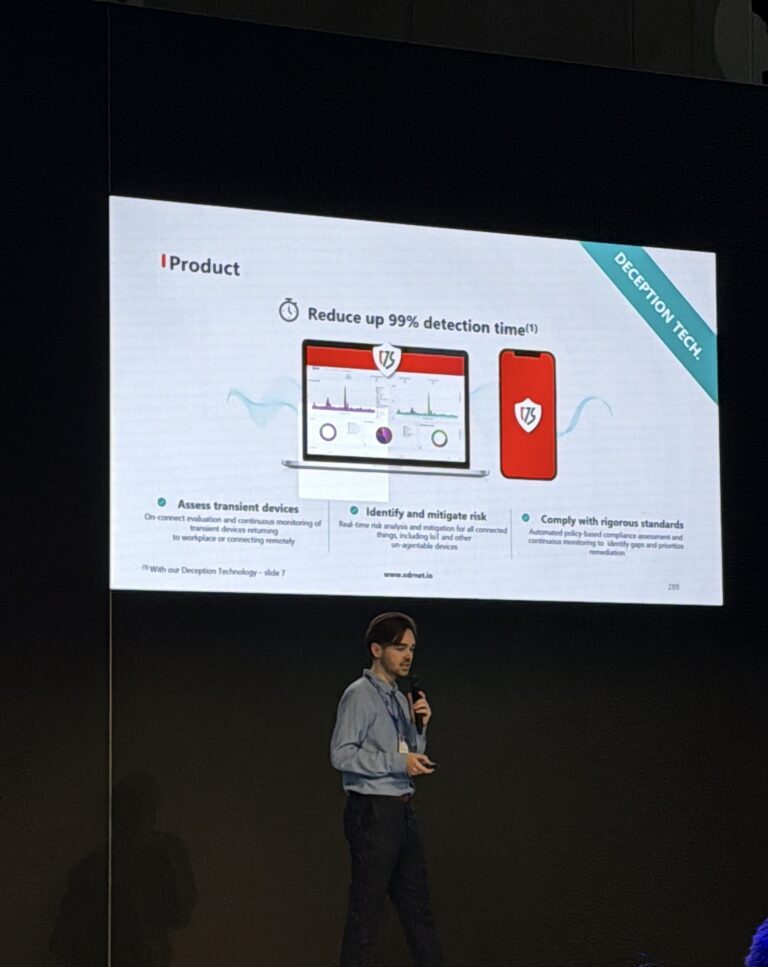

Este enfoque forma parte de lo que se conoce como Deception Technology, una estrategia de defensa que busca atraer, detectar y estudiar la actividad maliciosa mediante recursos que aparentan ser legítimos. En lugar de esperar a que el ataque cause daño, el sistema permite identificar la intención del atacante desde las primeras fases de la intrusión.

Dentro de esta estrategia, los honeypots desempeñan un papel fundamental. Se trata de entornos señuelo que simulan servicios reales de la organización y permiten registrar cada interacción del atacante sin poner en riesgo los sistemas productivos.

En Seven Sector hemos desarrollado honeypots específicos para infraestructuras críticas del entorno corporativo, como Active Directory y vSphere, dos de los sistemas más utilizados en entornos empresariales y, por tanto, objetivos habituales para los atacantes.

Gracias a estos entornos controlados es posible analizar movimientos laterales, intentos de acceso a credenciales o comportamientos maliciosos que, en un entorno real, podrían comprometer sistemas críticos.

En nuestro canal puedes ver algunos ejemplos reales de estos entornos en funcionamiento:

Estos vídeos muestran cómo los atacantes interactúan con los sistemas señuelo y cómo esa información se convierte en inteligencia útil para mejorar la postura de ciberseguridad de una organización.